Το «Predator, The Thief» (ο κλέφτης) είναι μόλις μία από τις εκατοντάδες διαδικτυακές απειλές που καθημερινά αναδύονται στο διαδίκτυο. Κάποια από αυτά τα λογισμικά ξεκινούν ερασιτεχνικά, με κόστος από 10 δολάρια τον μήνα ως υπηρεσίες για γονείς που θέλουν να μάθουν τι κάνουν τα παιδιά τους με το κινητό και πού βρίσκονται (παράνομα φυσικά). Αλλα πιο εξελιγμένα και «αόρατα» αξιοποιούνται από κυβερνοεγκληματίες ή μυστικές υπηρεσίες και η αξία τους εκτοξεύεται.

Είναι προφανές ότι η ανάδειξη του Predator σε κυρίαρχο εργαλείο παρακολουθήσεων σε 45 χώρες, μεταξύ των οποίων και η Ελλάδα, δεν σχετίζεται μόνο με μυστικές υπηρεσίες μιας χώρας. Οι επενδύσεις που απαιτούνται είναι τεράστιες, το ίδιο και τα ίχνη του χρήματος ή τα ψηφιακά ίχνη – ίχνη που ασφαλώς δεν περνούν απαρατήρητα από αρμόδιους, ενταύθα και παγκοσμίως.

Η επιδημία του όποιου Predator είναι ουσιαστικά καθαρός ηλεκτρονικός πόλεμος, με στόχους παρακολούθησης, όπως φαίνεται, στον σκληρό πυρήνα του κράτους. Και οι μηχανισμοί που έχει η Ελλάδα για να εντοπίσει και να εξουδετερώσει τέτοιες απειλές δεν λειτούργησαν. Επί τρία χρόνια που επιχειρεί αυτό το κακόβουλο λογισμικό, δεν το σταμάτησαν ούτε η ΕΥΠ ούτε η Διεύθυνση Κυβερνοασφάλειας στην Εθνική Επιτροπή Τηλεπικοινωνιών και Ταχυδρομείων (ΕΕΤΤ), αφήνοντας μόνο δύο λογικές απαντήσεις: ανεπάρκεια ή συν-αυτουργία.

Η υπόθεση αυτή έχει όλα τα χαρακτηριστικά μιας πολυεθνικής κοινοπραξίας συμμαχικών υπηρεσιών, που δραστηριοποιείται στη χώρα με έγκριση της κυβέρνησης, ενδεχομένως όχι μόνο με το Predator και όχι μόνο στα κινητά τηλέφωνα.

Οι ερασιτεχνικές ρίζες του «θηρευτή»

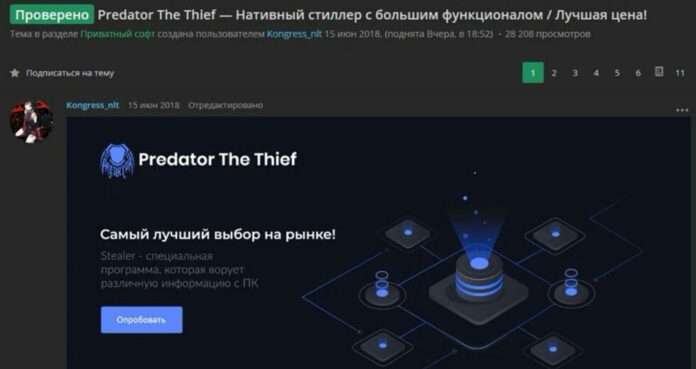

Η πρώιμη δράση του «κλέφτη» χαρτογραφήθηκε τον Ιούλιο 2018, όταν ανιχνεύτηκε σε διαδικτυακά forum για πειραγμένα προγράμματα. Γραμμένο σε εξελιγμένο κώδικα (C/C++) απευθύνθηκε αρχικά σε ρωσόφωνο κοινό. Γρήγορα απέκτησε βελτιωμένες εκδόσεις και όπως σημειώνουν στην ανάλυσή τους οι Yueh-Ting Chen και Evgeny Ananin (πιθανώς ψευδώνυμα) τον Απρίλιο του 2019, η πώλησή του έναντι λίγων δολαρίων ξεκίνησε από το προφίλ «sett9» στο Telegram.

Τον Απρίλιο 2019 με την έκδοση v.3.2.0 ο Kongress_nlt (πρώην Alexuiop1337) ανακοινώνει νέες δυνατότητες και αυξάνει την τιμή από τα 35 στα 80 δολάρια. Το Predator πλέον αυτοκαταστρέφεται μόλις ολοκληρώσει την εγκατάστασή του σε low level λειτουργίες, ώστε να μην υπάρχει ανιχνεύσιμο φυσικό αρχείο και ξεκινά να συλλέγει π.χ. στοιχεία περιήγησης και συζητήσεων στο Telegram, τοποθετεί cookie σε υπολογιστή windows, συλλέγει data από προγράμματα περιήγησης βασισμένα στο Chromium (δηλαδή Chrome και Edge) και διαφημίζει ότι δεν ανιχνεύεται από Antivirus. Η μετάδοση γίνεται μέσα από μολυσμένα αρχεία zip, doc, pdf, ψεύτικα αρχεία εικόνας ή συνδέσμους.

Μετά τα Χριστούγεννα του 2019 παρουσιάζεται η έκδοση 3.3.4 η οποία αρχίζει να μπαίνει στο στόχαστρο μυστικών υπηρεσιών καθώς είναι ακόμη πιο αόρατη, εγκαθίσταται αυτόματα και είναι πιο «αποτελεσματική» ιδίως σε κινητά τηλέφωνα. Την πολύ ενδιαφέρουσα τεχνική ανάλυση στη διεύθυνση https://www.fortinet.com/blog/threat-research/predator-the-thief-recent-versions φανταζόμαστε ότι θα την έχουν υπόψη τους όσοι ασχολούνται σοβαρά με την κυβερνοασφάλεια.

Η συνέχεια προς τη μαζική αξιοποίηση μέσω της Intellexa που το έφερε στην Ελλάδα είναι πλέον γνωστή.

Η ανοιχτή κερκόπορτα στην κυβερνοασφάλεια της χώρας

Οι παρακολουθήσεις ευαίσθητων στόχων της πολιτικής και οικονομικής ζωής της χώρας θα είχαν αντιμετωπιστεί αναλόγως ετοιμότητας και στατιστικού κινδύνου σε λίγα λεπτά –ενδεχομένως λίγες ώρες, το πολύ μια-δυο μέρες– από την εκκίνησή τους, εάν η χώρα ανταποκρινόταν στις βασικές αρχές κυβερνοασφάλειας, όπως τις όρισε τον Δεκέμβριο 2020 ο τότε υπουργός Επικρατείας Κυριάκος Πιερρακάκης, στην 4η αναθεώρηση για την «Εθνική Στρατηγική Κυβερνοασφάλειας 2020-2025» (ΑΔΑ 6ΙΒΕ46ΜΤΛΠ-ΦΜ5) στην οποία αναλύονται οι βασικές απειλές και οι τρόποι αντιμετώπισης, ξεκινώντας από το… κακόβουλο λογισμικό (!) και την… αξιοποίηση Συμπράξεων Δημόσιου και Ιδιωτικού Τομέα (ΣΔΙΤ).

Η στρατηγική συμπληρώθηκε νωρίτερα φέτος με τη δημιουργία Εθνικού Κέντρου Επιχειρήσεων Κυβερνοασφάλειας και την ένταξη της χρηματοδότησής του στο «Ταμείο Ανάκαμψης και Ανθεκτικότητας Ελλάδα 2.0» (ΑΔΑ 6ΙΟΞΗ-ΠΨΣ) με ευρωπαϊκά κονδύλια και εγκεκριμένο πολυετή προϋπολογισμό 40,4 εκατ. ευρώ, εκ των οποίων 14,1 για φέτος. Φορέας υλοποίηση το KETYAK στα ορεινά της Αγ. Παρασκευής με υπουργείο ευθύνης το Ψηφιακής Διακυβέρνησης και φορέα υλοποίησης την ΕΥΠ. Εδώ εμπλέκονται οι ιδιώτες contractors (…ΣΔΙΤ).

Αρμόδια για την αντιμετώπιση ζητημάτων κυβερνοσφάλειας σε πολιτικό επίπεδο (π.χ. κακόβουλο λογισμικό για παρακολουθήσεις ή τραπεζικές απάτες) είναι η Γενική Διεύθυνση Κυβερνοασφάλειας της Εθνικής Επιτροπής Τηλεποικοινωνιών και Ταχυδρομείων (ΕΕΤΤ), Ανεξάρτητη Αρχή υπό την εποπτεία του υπουργείου Ψηφιακής Διακυβέρνησης.

Παράλληλα με την ΕΥΠ, όλα δείχνουν το υπουργείο του οποίου προΐσταται ο κ. Πιερρακάκης – με το οποίο ο ίδιος επέλεξε να ταυτιστεί την περασμένη εβδομάδα στην απάντησή του προς την «Εφ.Συν.» για τη συλλογή στοιχείων από εκατομμύρια κινητά τηλέφωνα μέσω των εφαρμογών (και της… ιστοσελίδας) GOV.GR.

Ολες οι διαδικτυακές απειλές έχουν διεύθυνση ip και ψηφιακή υπογραφή. Για τις πιο σοβαρές από αυτές που προέρχονται από σέρβερ σε άλλες χώρες, μπορούσε το κέντρο επιχειρήσεων να αποκλείσει τη διαδικτυακή πρόσβαση, όπως έκανε στις αρχές Νοεμβρίου με διήμερο αποκλεισμό της διαδικτυακής κίνησης με την Ολλανδία για να σταματήσει τη διαρροή φορολογικών δεδομένων ή όπως κάνει μόνιμα σε μη αδειοδοτημένους ιστότοπους στοιχημάτων και όχι μόνο, αποκλείοντας συγκεκριμένους ιστότοπους ή ολόκληρους σέρβερ.

Είναι αδιάφορο εάν η φυσική θέση του μηχανισμού που (μας) ακούει και (μας) βλέπει βρίσκεται στο σπιτάκι του KETYΑK στην Αγία Παρασκευή ή οπουδήποτε αλλού. Το σημαντικό είναι ότι εάν ήθελε ο εποπτεύων υπουργός, μπορούσε να σταματήσει «εν τη γενέσει» τις σοβαρότερες από αυτές τις απειλές κι ασχέτως εάν αδράνησε από άγνοια, αδιαφορία, επιλογή ή εντολές, ανέλαβε την ευθύνη και έγινε συμμέτοχος στο πρόβλημα. Το ίδιο μπορούσε να κάνει και ο πρωθυπουργός με την ΕΥΠ. Αν ήθελαν…

Διευθύνσεις-παγίδες και δίκτυο απόκρυψης

Σε αναζήτηση της κορυφής της πυραμίδας, που θυμίζει εποχές 2004-2006 με το δίκτυο από κινητά τηλέφωνα-φαντάσματα πέριξ κεντρικής πλατείας των Αθηνών, εντοπίστηκαν αρκετές προβληματικές διαδικτυακές διευθύνσεις (ip) και ένα μεγάλο δίκτυο ιδιωτικών εταιρειών, με έδρες σε διάφορες χώρες.

Η λειτουργία του Predator αρχικά απαιτούσε ιδιόκτητα ονόματα domain για να μεταδοθεί. Γι’ αυτό και βρέθηκαν μερικές εκατοντάδες διευθύνσεις που συμμετείχαν, οι περισσότερες εκ των οποίων σήμερα είναι απενεργοποιημένες – όχι όλες.

Για παράδειγμα, μία από τις επιχειρήσεις που ψάρευαν θύματα ξεκίνησε με βάση μια παραποίηση της ιστοσελίδας της «Εφ.Συν.» στη διεύθυνση «efsyn[.]online».

Η κατοχύρωση του ονόματος έγινε στις 29.8.2020 από την UAB Internet Vizija (iv.lt) και μέχρι τις 9.10.2020 συνδέεται με την ip διεύθυνση 80.208.224.105 που ανήκει στην RIPE NCC ASN. Ενδιαφέρον έχει η φιλοξενία του στην ip 192.64.119.246 (NameCheap Inc.) από 29.9.2020 μέχρι 29.8.2021. Το όνομα ήταν ενεργό για άλλο ένα δίμηνο, από 29.8.2021 μέχρι 10.10.2021 στην ip διεύθυνση 99.83.154.118 της Amazon, όπως μας δείχνει η ερευνητική ομάδα Unamatata του secnews.

Στην ίδια ip (99.83.154.118) φιλοξενήθηκαν δεκάδες ιστότοποι, μετά τις «καμπάνιες» σε υποψήφια θύματα που εκ του αποτελέσματος φάνηκε ότι «γριπώθηκαν» τα κινητά τους (ενδεχομένως και πολλοί σταθεροί υπολογιστές) με κακόβουλο λογισμικό παρακολούθησης. Ενδεικτικά, σερβιρίστηκαν τα παρακάτω domain-παγίδες, σε διάφορες χρονικές στιγμές: altsantiri.news, blogspot.edolio5.com, citroen.gr.com, crashonline.site, ebill.cosmote.center, enikos.news, ereportaz.news, hellasjournal.company και hellasjournal.website, hempower.shop, itcgr.live, kathimerini.news, orchomenos.news, protothema.live, stonisi.news, tovima.live, zougla.news κ.ά., πάντοτε με ολιγοήμερες «καμπάνιες» σε αναζήτηση θυμάτων. Ακόμη, από την ip 164.68.103.105 (Contabo GmbH, Μόναχο, Γερμανία) λειτούργησε για πολλούς μήνες η ψεύτικη ιστοσελίδα pronews.gr.com, το όνομα της οποίας κατοχυρώθηκε στις 14.10.2021. Αντίστοιχα, στο ιστορικό της ψεύτικης ιστοσελίδας paok-24.com καταγράφεται η ip 34.98.99.30.

Υπάρχουν πολλές ακόμη διευθύνσεις που είναι σε γνώση της εφημερίδας, αλλά και πάροχοι υπηρεσιών, όπως η Vultr Hosting από την Ολλανδία, η γερμανική Contabo GmbH, η NameCheap από την Ισλανδία, η iv.lt από τη Λιθουανία κ.ά.

Σημαντικότερη όλων, η νέα «φωλιά» που εντοπίστηκε στην ip 72.38.32.64 (domain.gr.com).

Το κόλπο με τον μπαλαντέρ και οι άπειρες διευθύνσεις

Η αποτελεσματικότητα του Predator απογειώθηκε όταν ανακαλύφθηκε μια νέα μέθοδος, η οποία όμως απαιτεί συνεργασία εμπορικών παρόχων internet, άρα και γνώση από τις εποπτικές αρχές και εποπτεύουσες «υπηρεσίες».

Το βασικό κόλπο ξεκινά με το domain δευτέρου επιπέδου GR.COM και τα subdomains που δεν χρειάζονται κατοχύρωση (άρα κίνηση χρήματος). Αρκεί ένας μπαλαντέρ της μορφής *.gr.com για να ζητήσεις από τον σέρβερ να ξεχωρίσει ποιες αιτήσεις πρόσβασης έχουν κατοχυρωμένο όνομα και ποιες όχι (για να τις κατευθύνει στη μολυσμένη διεύθυνση, θεωρώντας έγκυρο οποιοδήποτε μη καταχωρισμένο όνομα).

Το μαγικό είναι ότι αυτά τα ονόματα ιστότοπων πρακτικά δεν υπάρχουν πουθενά, σε καμία βάση δεδομένων παγκοσμίως και ταυτόχρονα εάν τις χρησιμοποιήσεις υπό προϋποθέσεις, οδηγούν στη φωλιά του αρπακτικού. Το κλειδί για τη μετάδοση της μόλυνσης μπορεί να είναι κάποιος απλός χαρακτήρας στη διεύθυνση που καλείται ο χρήστης του τηλεφώνου να διαβάσει, σε συνδυασμό με ενεργή περίοδο «καμπάνιας».

Ο έλεγχος του domain είναι στην εταιρεία CentralNic Group Plc (hosting/registrar), με έδρα στη Βρετανία, εισηγμένη στο χρηματιστήριο του Λονδίνου. Η εταιρεία έχει ενδιαφέρουσα παρουσία σε όλο τον κόσμο, έχει εξαγοράσει εταιρείες στις ΗΠΑ, την Αυστραλία, τη Νέα Ζηλανδία, την Ισλανδία, τη Ρωσία (στρατηγική συνεργασία με την REG.RU) κ.λπ. και ειδικεύεται στα domain δεύτερου επιπέδου. Η CentralNic έχει επίσης τον έλεγχο και σε άλλες προβληματικές καταλήξεις (TLD’s) που αξιοποιήθηκαν για μολύνσεις με Predator, όπως τα: [.]live, [.]site, [.]website, [.]xyz, [.]online κ.ά.

Την προσοχή μας τράβηξε η επιλογή της CentralNic να μη στεγάσει τον «μπαλαντέρ» της για την κίνηση, από και σε «ελληνικές» διευθύνσεις στο «σύννεφο» των σέρβερ της Amazon (όπως κάνει π.χ. για Γερμανία και Γαλλία, με τις αντίστοιχες καταλήξεις de.com και fr.com), αλλά σε έναν μικρό πάροχο, την IH-Networks, στον οποίο έχει εκχωρηθεί μια μεγάλη ομάδα ip διευθύνσεων (72.34.32.0 έως 72.34.63.255) στην οποία περιλαμβάνεται μια σημαντική «φωλιά του αρπακτικού» στην ip διεύθυνση 72.34.38.64.

Η IH-Networks LLC (InsiderHosting) έχει την έδρα της σε μια μικρή κωμόπολη του Κάνσας, στο κέντρο των ΗΠΑ, στο Chatsworth. Στην ίδια έδρα και υπό την ίδια επωνυμία εμφανίζεται και μια εταιρεία μεταφορών. Εχει επίσης εγκαταστάσεις στο Λος Αντζελες (614 S Grand ave). Το πρόβλημα με αυτή την εταιρεία είναι ότι τυπικά… δεν λειτουργεί από το 2019 για φορολογικούς λόγους και τα τελευταία στελέχη που έχει δηλωμένα είναι δύο δικηγόροι, ο Bezhad Nahai και ο Steven Mizrahie.

Πάντως, η IH-NET έχει εκχωρήσει ένα μικρότερο σετ διευθύνσεων στην εταιρεία MZIMA και αυτή έχει εκχωρήσει στη webnx.com, έναν μικρό πάροχο φιλοξενίας ιστοσελίδων, την ακόμη μικρότερη σειρά ip 72.34.38.0/24.

Τεχνο-μαγικά μόνο για… ιθαγενείς

Στους σέρβερ των συνεργατών της CentralNic γίνεται η επιλογή του στόχου – αν πήγε εκεί τυχαία, παραπέμπεται αυτόματα σε μια γερμανική ιστοσελίδα systeme.io, ή σε μια παλαιομοδίτικη έκδοση της υπηρεσίας κατοχύρωσης ονομάτων (domain.gr.com). Εάν όμως αναγνωριστεί και το «κλειδί» ενεργής καμπάνιας, παραπέμπεται για τα περαιτέρω στην προβληματική ip 72.34.38.64, διεύθυνση η οποία έχει εντοπιστεί και από παράλληλες έρευνες που δημοσιεύθηκαν στο secnews και στην εφημερίδα Documento, βασισμένων σε στοιχεία του Inside Story.

Η διαφορά είναι ότι πλέον δεν χρειάζεται ενεργό domain name. Η επιλογή γίνεται μέσω έξυπνης ανακατεύθυνσης, π.χ. το xxxx.gr.com σε στέλνει αρχικά στο domain.gr.com/r.php και μετά στο domain.gr.com/rotator-int.php και τελικά στο https://systeme.io/ -λειτουργία που διαφέρει από όλες τις υπόλοιπες ανακατευθύνσεις της CentralNic. Πρακτικά, οποιοδήποτε όνομα της μορφής *.gr.com που δεν έχει κατοχυρωθεί, θεωρείται έγκυρη σελίδα (αλλά το όνομα… δεν υπάρχει σε κανέναν καταχωριστή) και μπορεί να χρησιμοποιηθεί σε «καμπάνιες».

Σημειώνεται ότι οι ανακατευθύνσεις, από και σε γερμανικές διευθύνσεις (*.de.com) ή σε αγγλικές (*.uk.com) είναι απολύτως διαφανείς, καθώς οι αντίστοιχοι «μπαλαντέρ» λειτουργούν σε cloud της Amazon.